Halo Fanbot, apa kabar?

Kali ini Minbot akan berbagi pengetahuan tentang IoT yang tidak aman, nih. Kenapa tidak aman? Baca artikel ini sampai habis ya!

Menurut perusahaan asuransi Inggris, Lloyds, perusahaan kehilangan lebih dari $400 Miliar per tahun karenakan kejahatan dari dunia maya. Saat tidak memperhitungkan semua uang dan data yang sudah dicuri, dan tidak melaporkan atau sama sekali tidak memperhatikan, perusahaan akan mengalami kerugian dalam skala global karena resiko keamanan perangkat yang hampir tidak dapat kita pahami

“Pada akhirnya, #cybersecurity yang lebih baik menciptakan pengalaman pengguna yang lebih baik (UX) yang berarti pelanggan yang lebih bahagia dan lebih puas, yang pada akhirnya mengarah pada peningkatan keuntungan dan pengurangan biaya” – @bsquarecorp on Twitter.

dan hal itu hanya semakin memperburuk, tidak menjadi lebih baik.

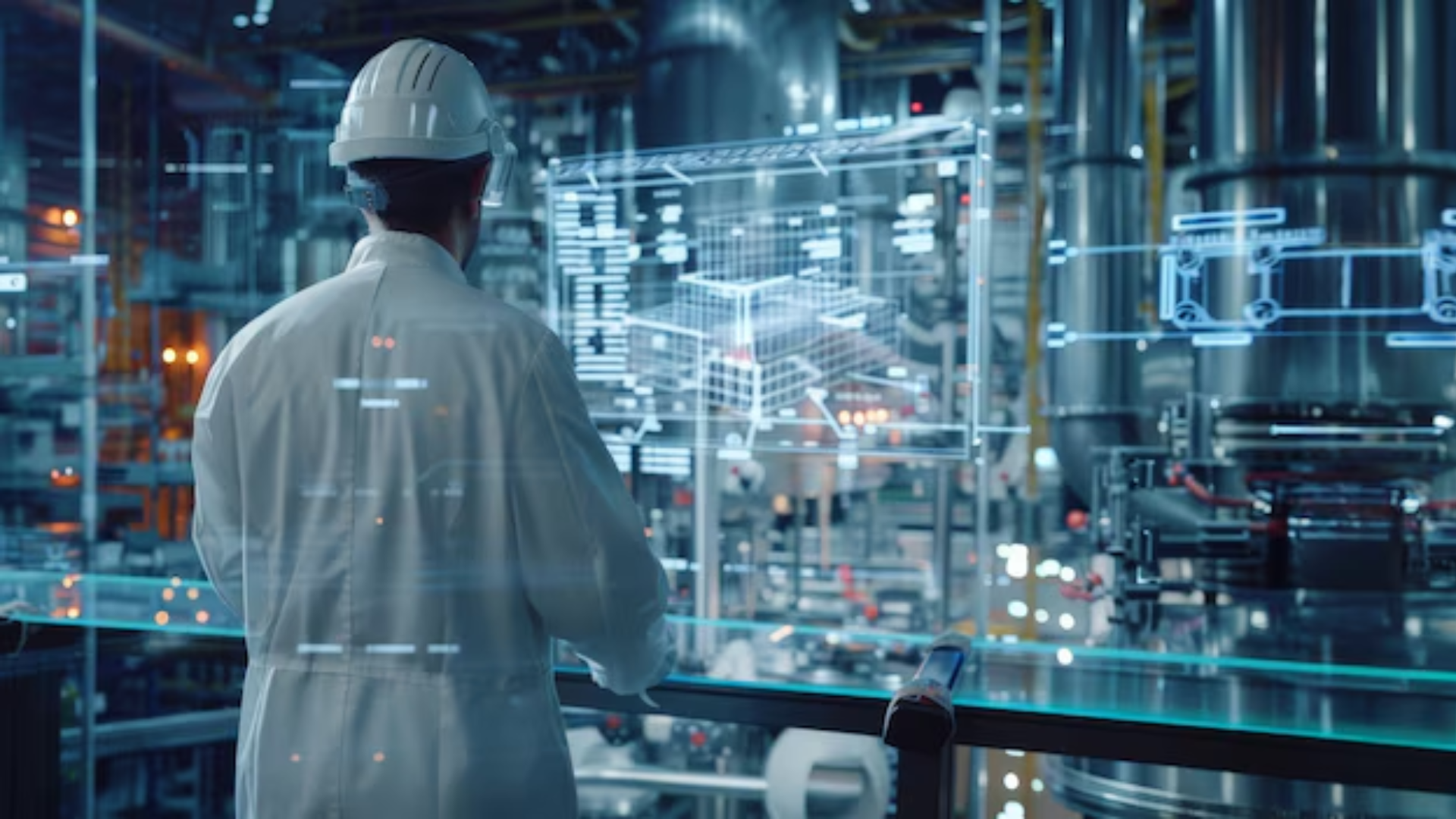

Sementara itu kita semua menjadi lebih terhubung satu sama lain, IoT memungkinkan proses dan sistem bisnis bisa lebih terhubung, hacker menargetkan kelemahan dalam sistem ini pada tingkat yang sangat mengkhawatirkan.

Resiko Teknologi IoT

Selain dari mencuri uang secara langsung, membiarkan perangkat kamu yang terhubung menjadi tidak aman dan rentan dapat menyebabkan resiko berikut ini:

- Kerusakan Reputasi

Kerusakan reputasi ini adalah resiko yang cukup besar bagi perusahaan yang mempunyai investasi jutaan dolar dalam layanan pelanggan. Situs web pun dapat rusak, klien targetkan, data pribadi bisa bocor, dan masih banyak lagi.

- Resiko Keselamatan

Apapun yang terkait dalam keselamatan memiliki implikasi signifikan bagi perusahaan yang menggunakan sistem pemantauan otomatis untuk proses, peralatan, atau mesin mereka.

- Kehilangan Layanan dan Produksi

Jika kamu tidak bisa membantu klien, mengakses data kamu, atau mengoperasikan peralatan dan proses, kamu akan menghabiskan banyak uang.

- Titik Lemah

Titik lemah dapat membuat seluruh sistem kamu yang kemudian dapat berfungsi untuk mengakses data sensitif.

- Data Pribadi

Kelemahan dapat mengekspos atau menyebarkan data pribadi dan data sensitif yang dapat diakses dan dimanfaatkan.

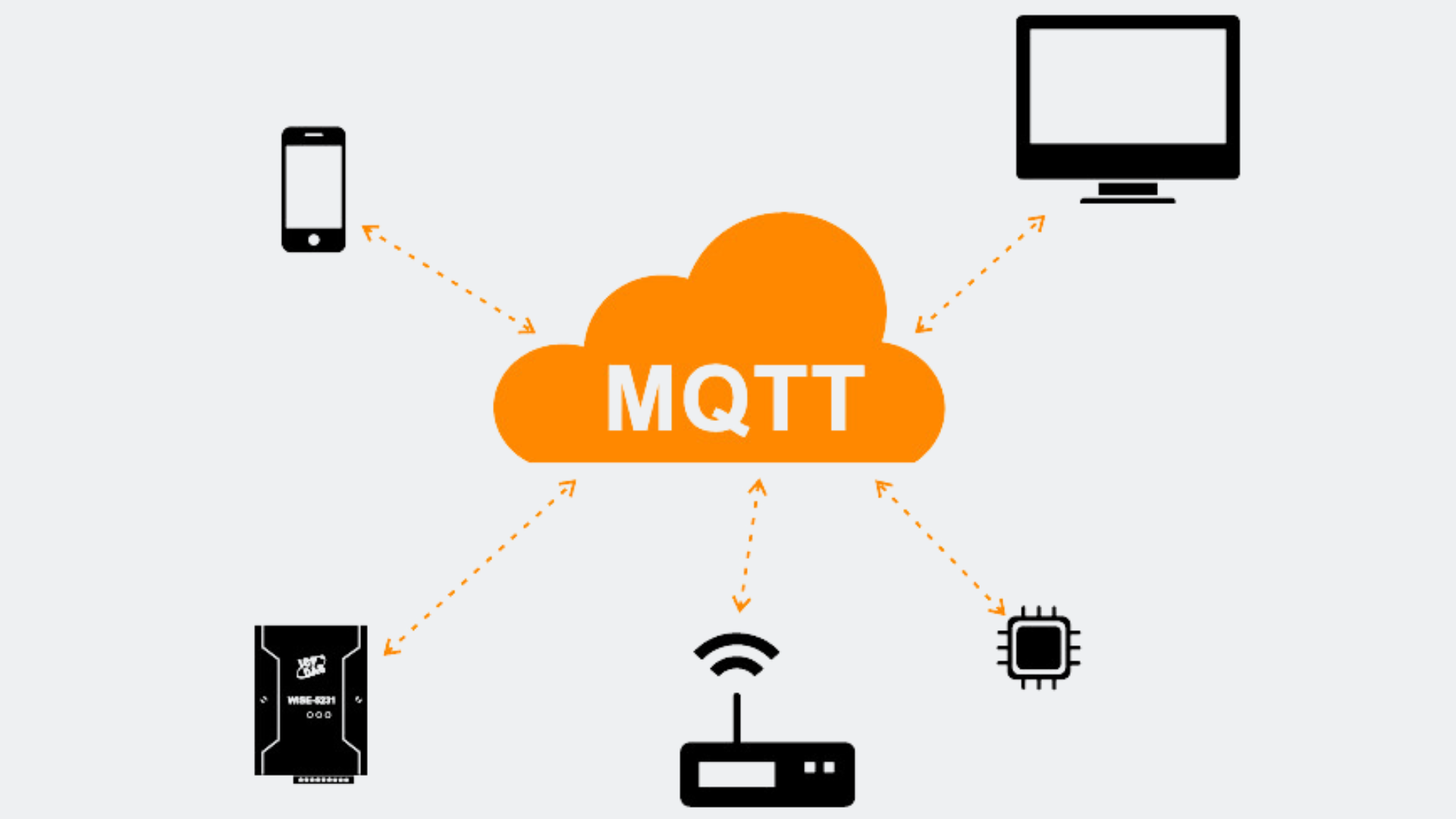

Dalam satu contoh sensasional atau mengekspos dan memanfaatkan tautan lemah dalam sistem tersebut, hacker menggunakan tangki ikan untuk mencuri data dari casino Amerika Utara. Sekarang ini, casino terkenal dengan tingkat keamanannya yang tinggi, tetapi dalam kasus ini, smart fish tank terhubung secara online untuk memantau suhu dan pemberian makan yang terbukti menjadi mata rantai terlemah.

Hacker memperoleh akses ke smart fish tank tersebut dari jaringan casino dan kemudian mereka mencuri lebih dari 10 gigabyte data sebelum pelanggaran terdeteksi.

Jadi apa saja yang dapat kamu lakukan? Kamu akan terkejut melihat betapa banyak yang dapat kamu lakukan!

Belajar Elektronika, Arduino, dan IoT step by step dengan bantuan tangga belajar? Daftar sekarang dan dapatkan PROMO

Cara Memastikan Bahwa Perangkat Kamu Aman

Ada banyak cara untuk mengurangi resiko keamanan perangkat, dan banyak di antaranya hanya sederhana tetapi juga sangat efektif.

Keamanan Teknologi IoT

Dari awal, jadikanlah keamanan sebagai prioritas, harus ada di setiap bagian check list. Memasukkan keamanan di setiap langkah, mulai dari desain produk hingga implementasi itu juga sangat penting.

Ada 3 hal terpenting yang harus kita pertimbangkan desainer saat membuat perangkat baru :

- Device Design

Bagaimana desain perangkat memengaruhi keamanannya?

- Deployment

Dimana perangkat akan digunakan dan bagaimana?

- Operation

Bagaimana perangkat digunakan dan diakses, dan siapa yang memiliki akses ke perangkat tersebut?

Buat Skenario Pemodelan Ancaman

Pemodelan Ancaman adalah pendekatan langkah demi langkah terstruktur untuk mengidentifikasi dan memprioritaskan segala potensi ancaman terhadap sistem kamu. Contohnya, perangkat itu berada, dan siapa yang memiliki akses ke perangkat itu? Data tersimpan dan bagaimana cara mengaksesnya?

Semua ancaman diidentifikasi, kamu kemudian memeriksa setiap potensi mitigasi terhadap ancaman tersebut, mengevaluasi biaya dan efektivitasnya, dan menentukan bagaimana kamu akan menerapkan solusi dengan cepat jika ancaman itu terwujud.

Buat Kebijakan Pengungkapan Kerentanan

Membuat Vulnerability Disclosure Policy atau Kebijakan Pengungkapan Kerentanan bisa efektif dan berharga. Mereka dapat memanfaatkan informasi yang ditemukan oleh peneliti keamanan dan hacker etis, mengungkapkan bagaimana mereka mengkomunikasikan kelemahan dalam sistem kamu. Setelah potensi kelemahan diidentifikasi dan dikomunikasikan, kamu dapat berputar cepat untuk memperbaiki masalah yang terjadi, melacak dan memantau semua ancaman.

Jadi, tidakkah kamu lebih senang jika seseorang yang etis mengidentifikasi potensi ancaman sebelum seseorang dengan niat jahat melakukannya?

Lacaklah Life Cycle dari Perangkat

Instalasi dan implementasi yang berhasil seharusnya tidak sampai pemantauan kamu berakhir. Sangat penting untuk melacak life cycle perangkat dan memastikan bahwa perangkat diperbarui, dipelihara, dan dipantau secara teratur ketika perangkat mencapai akhir masa pakainya dan tidak lagi dapat diperbarui untuk memenuhi persyaratan keamanan dan ancaman saat ini.

Pertimbangkan terlebih dahulu apakah perangkat dapat kita perbaiki secara internal atau apakah perangkat tersebut perlu kita kirim i. Apa yang terjadi pada perangkat itu ketika mencapai akhir masa pakainya? Seringkali hacker mendapatkan akses ke sistem dengan memulihkan perangkat lama yang masih memiliki akses ke sistem. Pastikan juga kamu memiliki kebijakan untuk menghapus perangkat lama untuk membuangnya dengan aman.

Jangan Menggunakan Kata Sandi Default

Setiap kali menyiapkan perangkat baru, sandi apa yang kamu gunakan? Sangat mudah untuk mendapatkan perangkat yang menggunakan kata sandi dan nama pengguna default, terutama dalam skenario yang sensitif terhadap waktu atau jika kamu memasang banyak perangkat sekaligus selama peningkatan. Hacker akan terus menerus mencari perangkat seperti printer dan scanner, yang sudah dimasukkan ke dalam sistem menggunakan nama pengguna dan kata sandi default.

Dalam satu kasus yang terjadi, lebih dari 28.000 printer tanpa pengamanan yang diakses untuk menunjukkan pentingnya mengamankan semua perangkat. Printer kemudian kita instruksikan untuk mencetak panduan ‘lima halaman’ tentang pentingnya mengamankan semua perangkat yang terhubung ke jaringan.

Kesimpulan

Mengatasi resiko keamanan perangkat lebih cepat dari pada membayar dividen dalam jangka panjang. Bagian terbaik dari sistem keamanan yang efektif adalah kamu tidak akan pernah tahu seberapa banyak sistem keamanan menyelamatkan kamu karena kamu tidak perlu berurusan dengan pelanggaran mahal pada sistem kamu. Cybersecurity di seluruh dunia dengan cepat beralih dari “lakukan” menjadi “harus melakukan”.

Pada akhirnya, cybersecurity membuat pengalaman pengguna (UX) yang lebih baik. Dengan kata lain, pelanggan lebih bahagia dan lebih puas yang pada akhirnya mengarah pada peningkatan keuntungan dan pengurangan biaya.

Baca juga :Telah Dibuka! Studi Independen IoT Engineer Camp MSIB 6 Indobot Academy

Source from: https://www.iotforall.com/risks-unsecured-iot

Jika Fanbot ingin mengetahui tentang IoT lebih banyak, Fanbot juga dapat belajar IoT di Indobot Academy.

Warning: Undefined variable $req in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 162

Warning: Undefined variable $commenter in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 163

Warning: Trying to access array offset on value of type null in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 163

Warning: Undefined variable $aria_req in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 163

Warning: Undefined variable $req in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 167

Warning: Undefined variable $commenter in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 168

Warning: Trying to access array offset on value of type null in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 168

Warning: Undefined variable $aria_req in /www/wwwroot/blog.indobot.co.id/wp-content/themes/generatepress/functions.php on line 169